A cibersegurança entrou definitivamente em uma nova era — e não é uma evolução incremental, mas uma mudança estrutural.

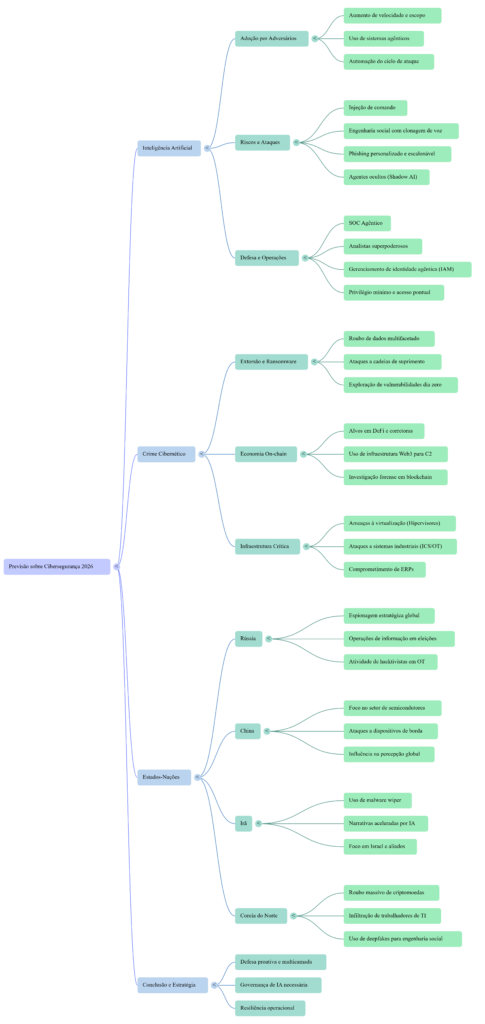

Segundo o relatório Google Cloud – Previsão sobre Cibersegurança 2026, o cenário global será marcado por três forças principais:

- A adoção massiva da Inteligência Artificial

- A sofisticação crescente do cibercrime

- A intensificação das operações de Estados-Nações

Mais do que tendências isoladas, esses vetores se combinam para criar um ambiente de risco exponencial — onde velocidade, escala e complexidade deixam de ser exceções e passam a ser o padrão.

1. Inteligência Artificial: A Arma de Dois Gumes da Segurança

A IA será o principal campo de disputa da cibersegurança moderna.

De um lado, atacantes utilizarão IA para:

- Automatizar ataques em larga escala

- Criar campanhas de engenharia social altamente personalizadas

- Desenvolver malware mais adaptativo

- Explorar vulnerabilidades com maior rapidez

Do outro, defensores irão:

- Automatizar análise de ameaças

- Reduzir tempo de resposta a incidentes

- Operar SOCs mais inteligentes e proativos

📌 O ponto crítico: a IA não elimina o risco — ela amplifica ambos os lados.

Novos riscos emergentes com IA

O relatório destaca ameaças que já começam a ganhar força:

- Injeção de comando (Prompt Injection)

Ataques que manipulam sistemas de IA para ignorar regras e executar ações maliciosas - Engenharia social avançada com IA

Uso de clonagem de voz e mensagens hiper-realistas para enganar usuários - Agentes autônomos (“Agentic AI”)

Sistemas que executam tarefas completas — inclusive etapas inteiras de ataques

2. O Novo SOC: Analistas “Superpoderosos” com IA

Uma das mudanças mais importantes não está nos ataques — mas na defesa.

O modelo tradicional de SOC, baseado em:

- alto volume de alertas

- análise manual

- resposta lenta

está sendo substituído por um novo paradigma:

👉 SOC orientado por IA (SOC Agêntico)

Nesse modelo:

- A IA correlaciona dados em escala massiva

- Gera relatórios completos automaticamente

- Sugere ações de resposta em tempo real

Enquanto isso, o analista humano passa a atuar como:

- Tomador de decisão estratégico

- Validador de ações críticas

- Orquestrador de respostas

📌 Resultado: menos operação manual, mais inteligência aplicada.

3. “Shadow AI” evolui para um problema maior: Agentes Ocultos

Se antes o risco era o uso não autorizado de ferramentas de IA, agora o problema escala.

O relatório aponta o surgimento dos:

👉 Agentes de IA não governados dentro das organizações

Esses agentes podem:

- Acessar dados sensíveis

- Automatizar processos sem supervisão

- Criar fluxos invisíveis de informação

Consequências:

- Vazamento de dados

- Quebras de compliance

- Perda de controle operacional

📌 Insight estratégico:

Bloquear não resolve — governar é a única saída.

4. Ransomware e Extorsão: O Crime Continua Dominando

Mesmo com toda a evolução tecnológica, uma coisa não muda:

👉 O crime cibernético continua sendo o maior risco financeiro global.

O modelo evoluiu para algo mais agressivo:

- Roubo de dados + criptografia + extorsão múltipla

- Ataques a cadeias de suprimento

- Exploração de vulnerabilidades de dia zero

Em 2025, já foram registrados mais de 2.300 vítimas em um único trimestre

E a tendência é de crescimento.

📌 O novo objetivo não é apenas invadir — é maximizar impacto financeiro e pressão psicológica.

5. Infraestrutura no Alvo: O Ataque Subiu de Nível

Uma mudança silenciosa — mas crítica — está acontecendo:

👉 O foco dos ataques está saindo dos endpoints e indo para a infraestrutura.

Principais alvos:

- Hipervisores

- Ambientes de virtualização

- Sistemas corporativos centrais

Por quê?

- Maior impacto com um único ataque

- Menor visibilidade de segurança

- Possibilidade de paralisação total da operação

📌 Um ataque bem-sucedido nesse nível pode derrubar centenas de sistemas em horas

6. OT e Sistemas Industriais: O Efeito Cascata do Ransomware

Ambientes industriais (OT/ICS) continuam vulneráveis — e cada vez mais críticos.

Principais riscos:

- Ataques via sistemas corporativos (ERP)

- Acesso remoto inseguro

- Falta de segmentação entre TI e OT

Impacto:

- Interrupção de produção

- Falhas em cadeia de suprimentos

- Pressão para pagamento rápido de resgate

📌 A nova realidade:

comprometer TI é suficiente para derrubar OT.

7. Guerra Cibernética: Estados-Nações em Escala Global

O relatório reforça que o ciberespaço é um campo ativo de disputa geopolítica.

Principais tendências:

- Rússia: expansão de espionagem e operações de influência

- China: ataques em larga escala e altamente sofisticados

- Irã: operações híbridas (espionagem, influência e disrupção)

- Coreia do Norte: foco em geração de receita via ataques financeiros

Esses atores utilizam:

- Exploração de vulnerabilidades críticas

- Ataques a parceiros e cadeia de suprimento

- Operações de desinformação

📌 Diferença chave:

não buscam apenas lucro — buscam vantagem estratégica global.

8. Economia do Crime On-Chain: O Novo Território Digital

Com o avanço de criptomoedas e Web3, surge uma nova camada de risco:

- Roubo de ativos digitais

- Ataques a plataformas DeFi

- Uso de blockchain para comando e controle

Mas existe um paradoxo interessante:

👉 Tudo é rastreável.

Cada transação deixa um rastro permanente, o que pode:

- Ajudar na investigação

- Permitir correlação de ataques ao longo do tempo

📌 A batalha deixa de ser apenas técnica — passa a ser também analítica e investigativa.

Conclusão: Segurança em 2026 Exige uma Nova Mentalidade

O cenário projetado pelo Google Cloud deixa claro:

👉 Não estamos lidando com “mais ameaças” — estamos lidando com um novo modelo de risco.

As organizações que quiserem se manter resilientes precisarão:

1. Adotar segurança em múltiplas camadas

Não existe mais proteção única suficiente.

2. Implementar governança de IA

Controle, visibilidade e políticas claras para uso de IA.

3. Evoluir identidade e acesso

Incluindo humanos e agentes de IA.

4. Proteger a infraestrutura crítica

Virtualização, cloud e sistemas centrais precisam ser prioridade.

5. Preparar-se para ataques inevitáveis

Resiliência é tão importante quanto prevenção.

Insight Final InfoChoice

A grande mudança não é tecnológica — é estratégica.

Empresas que tratam cibersegurança como suporte técnico ficarão vulneráveis.

Empresas que tratam como pilar de negócio estarão preparadas.

👉 Em 2026, segurança não será apenas proteção.

Será vantagem competitiva.

Transforme risco em vantagem competitiva

A nova era da cibersegurança exige mais do que tecnologia — exige estratégia, governança e visão de futuro.

A InfoChoice apoia sua empresa na construção de uma arquitetura de segurança completa, com foco em:

- Proteção multicamadas

- Governança de Inteligência Artificial

- Segurança de infraestrutura e ambientes híbridos

- Resiliência operacional frente a ataques avançados

👉 Fale agora com nosso Assistente Virtual ou preencha o Formulário Estratégico de Contato e descubra como elevar o nível de segurança da sua organização.

Podcast e Análise Imersiva

Mapa Mental

ESTRUTURA DA SÉRIE ESPECIAL

Segurança da Informação – AGENTES DE IA

Segurança de agentes de IA na era da inteligência artificial

2️⃣ Artigo 1

Prompt Injection: o novo phishing da era da IA

3️⃣ Artigo 2

Como projetar agentes de IA resistentes a prompt injection

4️⃣ Artigo 3

A superfície de ataque de agentes de IA

5️⃣ Artigo 4

Kill chain de ataques contra agentes de IA

Lockdown Mode e Segurança em IA: o que a nova iniciativa da OpenAI revela sobre o futuro corporativo

Cibersegurança em 2026: IA, Guerra Digital e a Nova Era das Ameaças Cibernéticas

Artigo Bônus

Governança Autônoma: como agentes de IA estão redefinindo segurança e compliance

Deixe um comentário