🚀 Introdução

O cenário de cibersegurança mudou — e rápido.

Ataques modernos não dependem mais de malware óbvio ou assinaturas conhecidas. Eles exploram contexto, confiança e comportamento humano, operando em camadas invisíveis aos modelos tradicionais de detecção.

É exatamente nesse ponto que entra o conceito de threat hunting proativo, reforçado no relatório Trellix SecondSight Threat Hunting Report February 2026, que analisou campanhas reais observadas globalmente ao longo de 2025.

A principal mensagem é clara:

👉 esperar alertas não é mais uma estratégia viável.

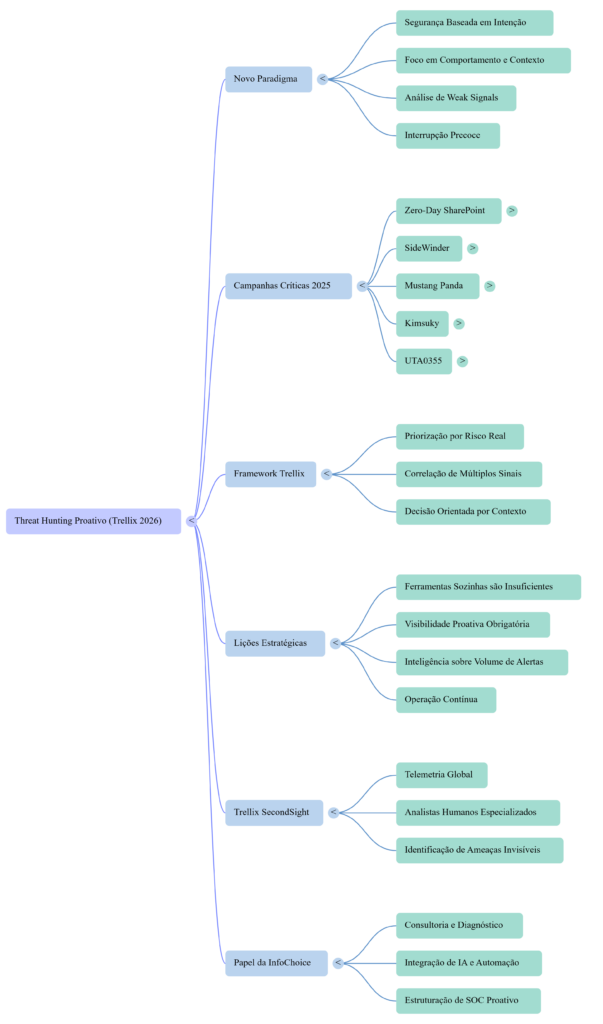

🧠 O Novo Paradigma: Segurança Baseada em Intenção do Atacante

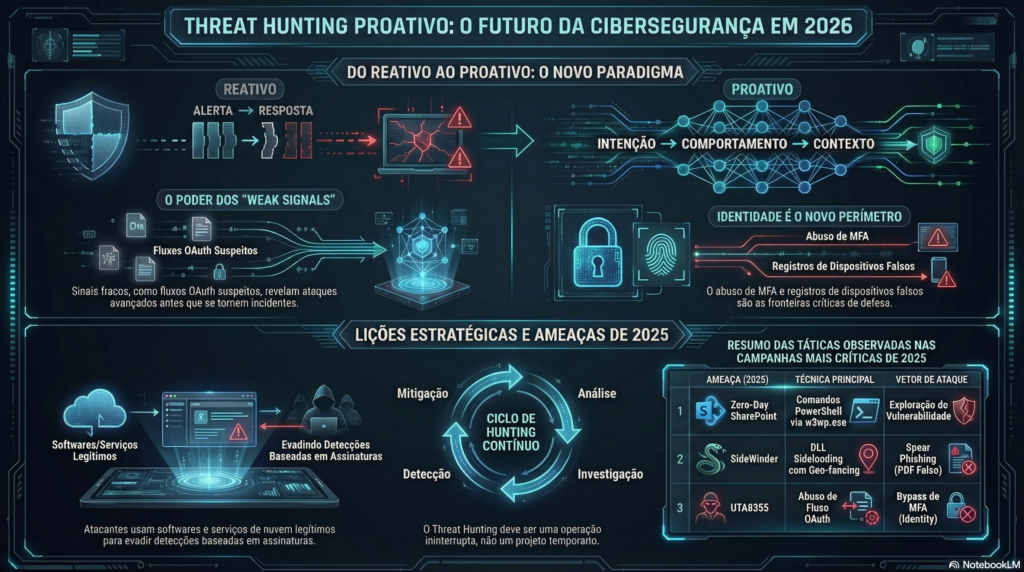

O modelo tradicional de segurança é reativo:

- Alertas → investigação → resposta

Já o modelo defendido pela Trellix inverte essa lógica:

- Intenção do atacante → comportamento → contexto → ação preventiva

Segundo o relatório, os sinais mais críticos são justamente os mais ignorados:

- Execuções anômalas de processos

- Uso incomum de ferramentas legítimas

- Fluxos OAuth suspeitos

- Pequenas inconsistências em identidade e acesso

👉 Esses são os chamados “weak signals” — sinais fracos que, quando correlacionados, revelam ataques em estágio inicial.

⚠️ As 5 Campanhas Mais Críticas de 2025

1. 💥 Exploração Zero-Day em SharePoint

- Vulnerabilidade: CVE-2025-53770

- Técnica: execução de comandos PowerShell via

w3wp.exe - Impacto: comprometimento persistente e C2 com Cobalt Strike

💡 Insight-chave:

Mesmo quando o ataque falha parcialmente, ele deixa rastros detectáveis — como processos anômalos e comandos codificados em Base64

2. 🎯 SideWinder: Espionagem com DLL Sideloading

- Vetor: spear phishing com PDF falso

- Técnica: uso de software legítimo para carregar DLL maliciosa

- Diferencial: geo-fencing para limitar o ataque a regiões específicas

💡 Insight-chave:

Ataques modernos estão cada vez mais contextuais e direcionados, dificultando detecção em larga escala.

3. 🕵️ Mustang Panda: Ataques Diplomáticos Multi-Stage

- Técnica: HTML smuggling + LNK + PowerShell

- Infraestrutura: Azure Blob Storage

- Persistência: backdoor PlugX

💡 Insight-chave:

Infraestrutura legítima na nuvem virou vetor de ataque, tornando bloqueios tradicionais ineficazes.

4. 🧩 Kimsuky: Engenharia Social de Longo Prazo

- Estratégia: construção de confiança em múltiplas etapas

- Técnica: arquivos

.lnkdisfarçados - C2: uso de GitHub como canal legítimo

💡 Insight-chave:

👉 O ataque começa dias ou semanas antes do payload.

5. 🔑 UTA0355: Abuso de OAuth para Bypass de MFA

- Vetor: phishing com fluxo OAuth Device Code

- Impacto: acesso persistente a contas Microsoft 365

- Técnica: registro de dispositivos falsos

💡 Insight-chave:

👉 Identidade é o novo perímetro.

🧬 O Framework de Threat Hunting da Trellix

A abordagem da Trellix se baseia em um modelo estruturado:

🔍 1. Priorização baseada em risco real

- Intenção do atacante

- Capacidade técnica

- Exposição do ambiente

🔗 2. Correlação de múltiplos sinais

- Alertas de baixa confiança

- Anomalias comportamentais

- Reuso de infraestrutura

- Abuso de identidade

⚙️ 3. Decisão orientada por contexto

- Relevância do threat intel

- Alinhamento com TTPs conhecidos

- Impacto potencial no negócio

📌 Resultado:

Um modelo que privilegia interrupção precoce do ataque, não investigação tardia

🛡️ Principais Lições para Empresas

1. 🚫 Ferramentas não são suficientes

Ataques utilizam:

- softwares legítimos

- serviços confiáveis

- credenciais válidas

2. 👁️ Visibilidade proativa é obrigatória

- Monitoramento de comportamento

- Análise de processos

- Correlação de eventos

3. 🧠 Inteligência contextual supera volume de alertas

Mais alertas ≠ mais segurança

4. 🔄 Threat Hunting deve ser contínuo

Não é projeto. É operação.

💡 O Diferencial do Trellix SecondSight

O serviço combina:

- Telemetria global

- Inteligência de ameaças

- Analistas humanos especializados

👉 Funcionando como um “segundo par de olhos” no SOC, capaz de identificar o que as ferramentas não detectam.

🔮 Conclusão

O relatório da Trellix deixa uma mensagem direta:

👉 Os ataques mais perigosos não disparam alertas — eles se misturam ao normal.

Empresas que ainda operam com segurança reativa estão, na prática:

- reagindo tarde

- investigando danos

- acumulando risco

O futuro da cibersegurança está em:

✔ antecipar comportamento

✔ correlacionar sinais fracos

✔ agir antes do impacto

🚀 Pronto para evoluir sua estratégia de cibersegurança?

Os insights apresentados neste artigo deixam claro:

a segurança tradicional já não acompanha a velocidade dos ataques modernos.

Se a sua empresa ainda depende apenas de alertas, antivírus e respostas reativas, existe um risco silencioso crescendo dentro do ambiente.

A InfoChoice pode ajudar você a mudar esse jogo.

👉 Atuamos lado a lado com sua equipe para:

- Identificar lacunas invisíveis na sua segurança atual

- Estruturar uma estratégia de threat hunting proativo

- Integrar inteligência, contexto e automação ao seu SOC

- Avaliar e implementar soluções avançadas como as da Trellix

💬 Fale com a InfoChoice agora mesmo

Quer entender como aplicar esse modelo na prática no seu ambiente?

Você pode dar o próximo passo de forma simples:

🔵 Acesse o nosso site e clique na bolinha azul pulsante (Assistente Digital) no canto inferior direito — converse diretamente com a nossa IA estratégica.

ou

📝 Preencha o nosso Formulário Estratégico e receba um diagnóstico inicial personalizado do seu cenário.

🧠 Transforme sinais fracos em decisões fortes

A diferença entre sofrer um ataque e evitá-lo está na capacidade de enxergar o que ainda não virou alerta.

👉 E é exatamente aí que a InfoChoice entra.

Vamos construir juntos uma segurança realmente proativa.

Podcast e Análise Imersiva

Infográfico

Mapa Mental

Deixe um comentário